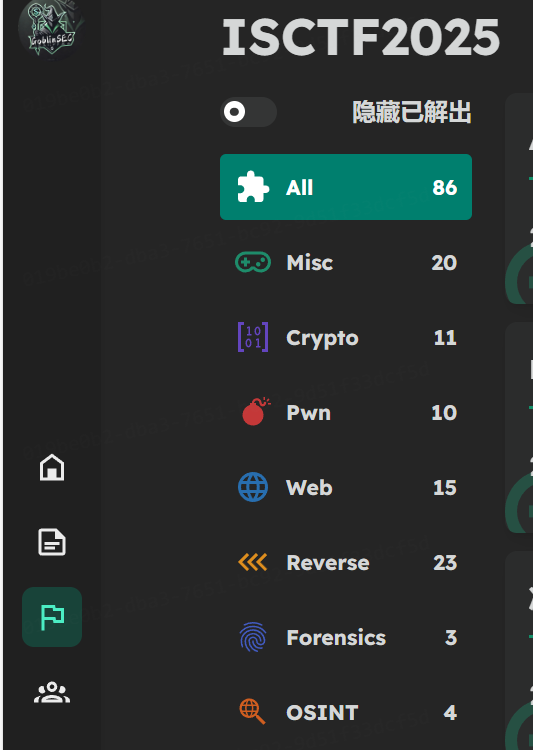

关于?CTF

- 由于我十月才刚刚买到电脑,再加上完全没涉及过CTF这方面的,先去看了很多基础知识,所以我只做出了两题(ノ´д`)

一、[Week1] Ping??

- 打开题目,发现有一个命令框,尝试命令注入

1 | 127.0.0.1|cat flag.txt |

- 发现命令被过滤,先寻找flag,输入

127.0.0.1|ls,成功注入,发现当前目录下存在flag - 于是尝试读取,采用多种绕过方法

分隔符|被过滤,可用;

空格 被过滤,可用${IFS} {IFS}

cat被过滤,可用more nl - 但试完后发现全都不行,遂放弃

- 最后尝试将

flag.txt直接加入到url中,发现flag就出现了

二、[Week3] 《关于我穿越到CTF的异世界这档事:Q》

题目中提示,单纯的玩游戏

- 下载好之后,一路通关游戏,得到了多个flag碎片

- 将所有碎片结合在一起,得到一串字符,发现格式不太一样,然后用Base64解码之后即可得到flag

三、[Week1] Gitttttttt(11.28)

首先,题目中提示Gitttttttt,有可能会有.git泄漏造成的源码泄漏(部署时未删除.git目录)

可以采用工具恢复:githack、dvcs-ripper

- 使用GitHack:先下载完githack(点击code,选择download ZIP),再按照下图步骤操作

1、判断是否存在git泄露

- 在url中输入.git/,弹出403窗口,说明存在但是拒绝访问。

2、使用githack工具

- 在文件夹目录打开cmd,按照GitHub中提示的usage,输入

1 | python GitHack.py http://www.openssl.org/.git/ |

会弹出flag.txt,说明已经获得了flag文件。

3、读取flag

- 返回githack所在文件夹,会出现一个命名为域名的文件夹,打开即可得到flag。

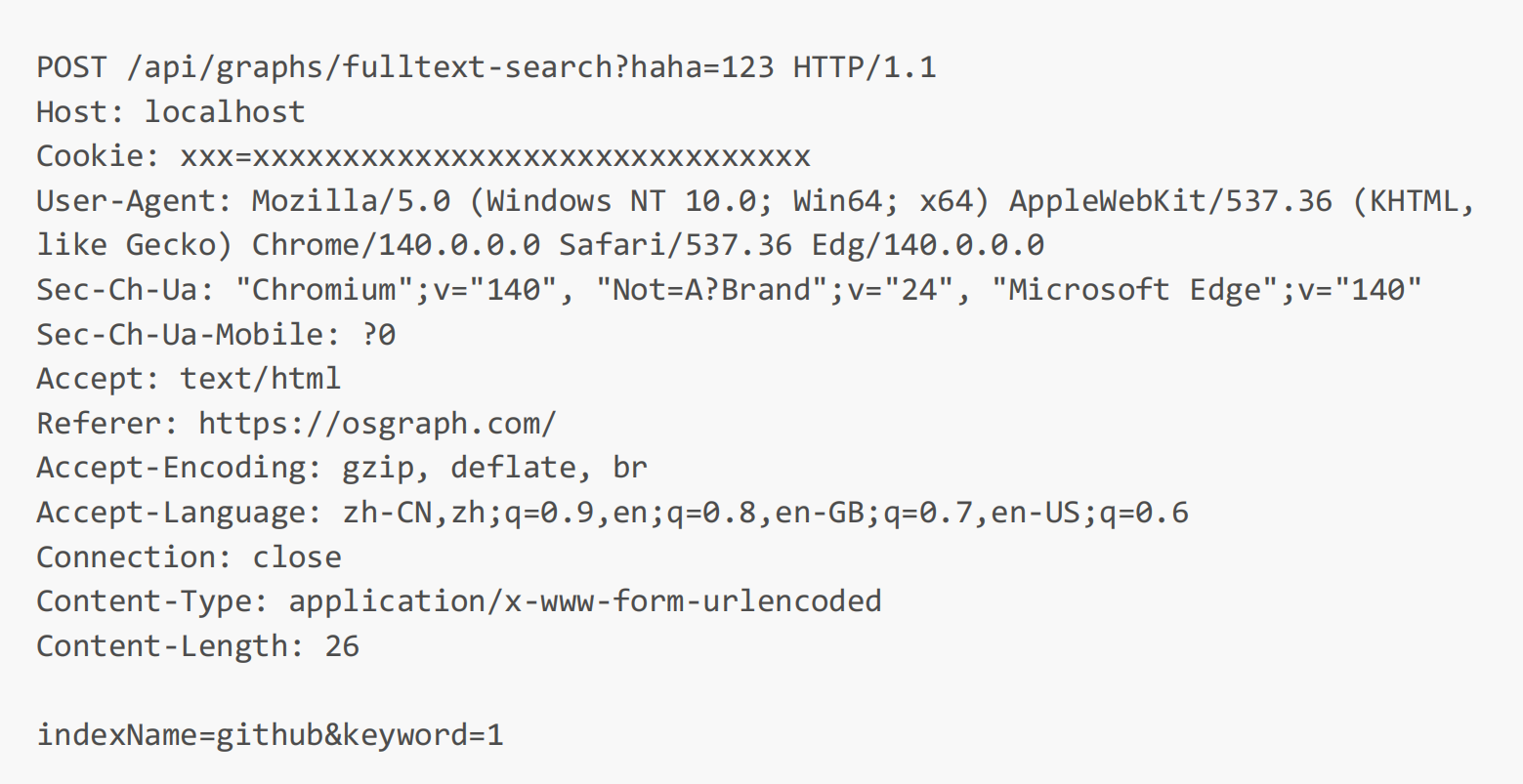

四、[Week1] from_http(11.29)

这题是关于http的一些基本知识与抓包的基本操作。

1、分析

- 首先,网页描述使用?CTFBrowser浏览器访问,就联想到修改User-Agent请求包

2、抓包

(1)先尝试使用最简单的F12:打开网络,刷新,编辑,修改请求包,发送之后发现并没有结果

看到提示说使用拓展或抓包工具,于是再次尝试。

(2)接着尝试使用抓包工具(Burp Suite)

All articles on this blog are licensed under CC BY-NC-SA 4.0 unless otherwise stated.