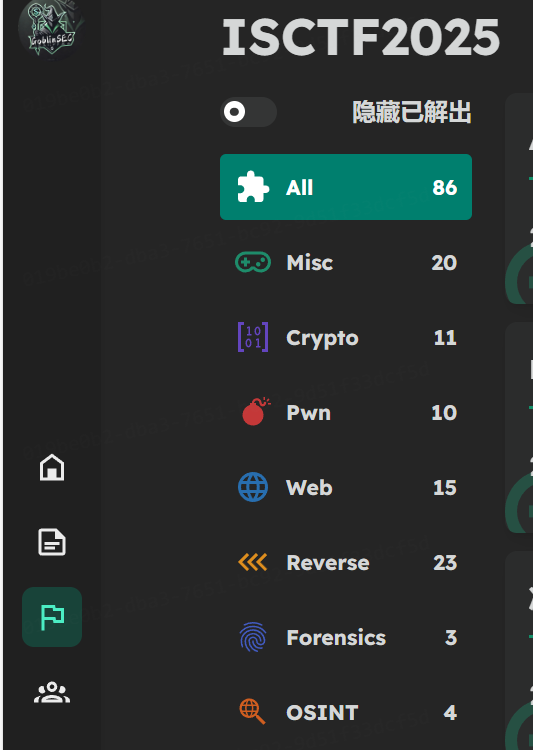

ISCTF复现(慢慢完善中)

一、2025复现

MISC

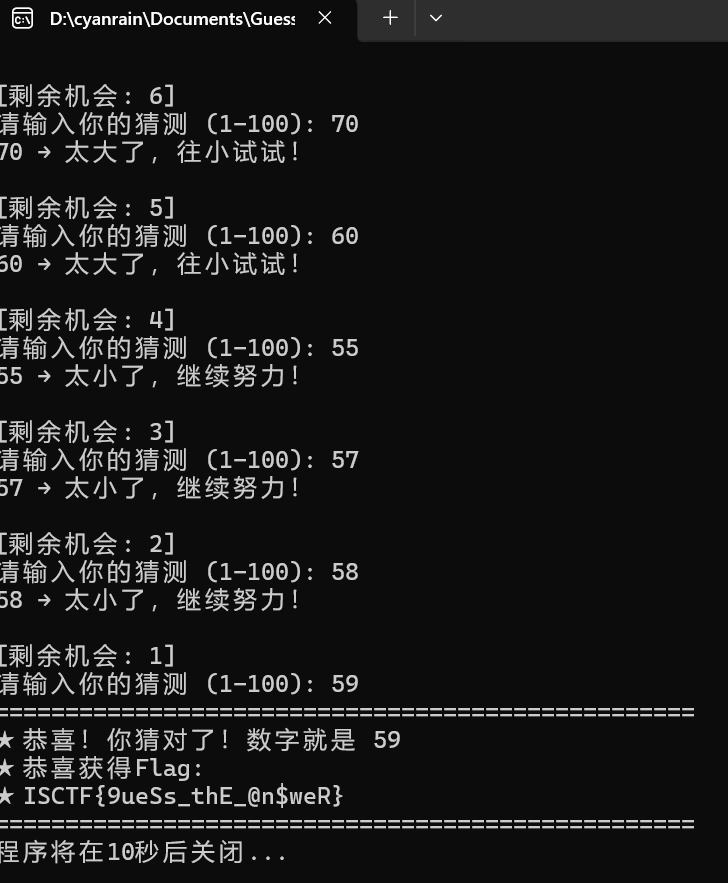

1、Guess!

打开后使用二分法即可得出flag

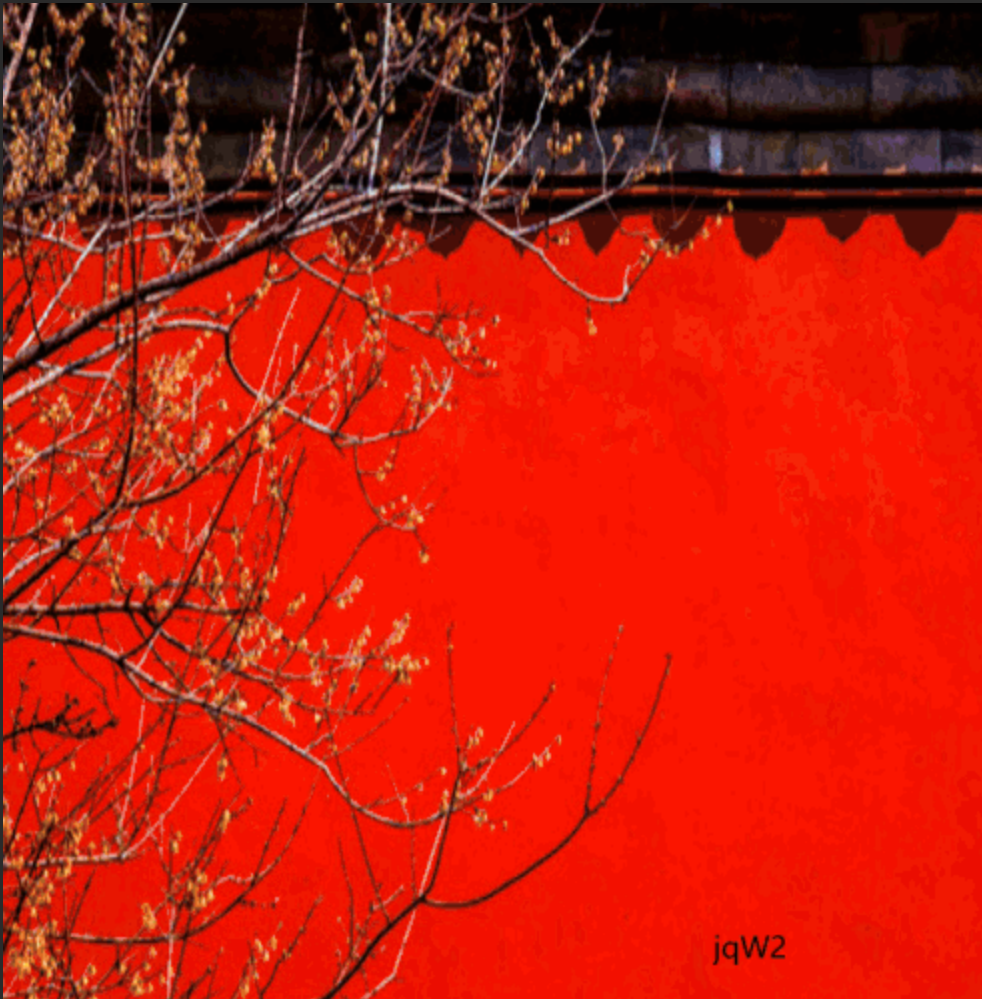

2、美丽的风景照

解压缩之后得到一张动图,拆成七张图片,可以得到七段字符

因为有七种颜色,可以按照彩虹的颜色排

使用base64解码之后,可得出flag

jqW2–>2Wqj

Dg2C–>C2gD

7HLo8

6yRWh

ZXw8T

3CaEK–>KEaC3(二维码显示“那是假的flag”,所以感觉没那么简单)

98Mz

按照彩虹顺序拼接:jqW2Dg2C7HLo86yRWhZXw8T3CaEK98Mz,编码之后发现不对

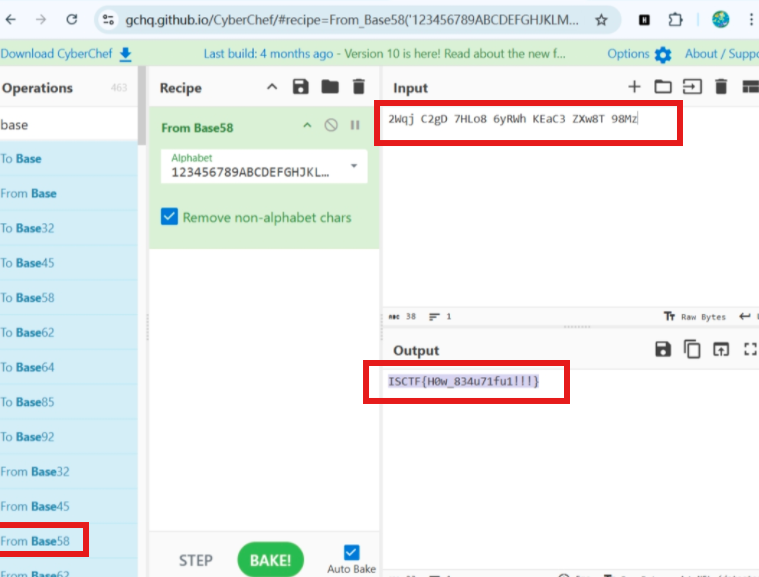

因为有些图片是古代的,古时候从右往左读,所以把古代照片的字符倒着读,就得到:2WqjC2gD7HLo86yRWhZXw8TKEaC398Mz

然后再进行base58解码即可得到:ISCTF{H0w_834u71ful!!!}

3、阿利维亚的传说

- 解压文件夹可以得到一个docx文件和一张png图片,需要得到3个谕言。

谕言1:binwalk文档之后

在document.xml可找到

谕言2:Stegsolve分析LSB

再进行base64编码可得

谕言3:binwalk图片之后,得到一个压缩包

将图片爆破得到密码,解压之后可得 - 将3个谕言放在一起发现有点规律

- 分别按照从上往下的顺序排列,可以得到3句话,排列后得到flag

ISCTF{DoNotTrustTitan_HopeYouMakeTherightChoice_FindMyGiftForYou}

4、小蓝鲨的神秘文件

- 用记事本打开可以发现一段文字(感觉这里应该要解码,但我好像没解出来,就勉强直接看看了)

文本中提示,可以进入蓝鲨公司官网的新闻看看

https://www.bluesharkinfo.com/news

看几篇文章就可以找到flag,尝试一下,发现居然是真flag

ISCTF{我要和小蓝鲨组一辈子CTF战队}

5、

二、2024复现

WEB

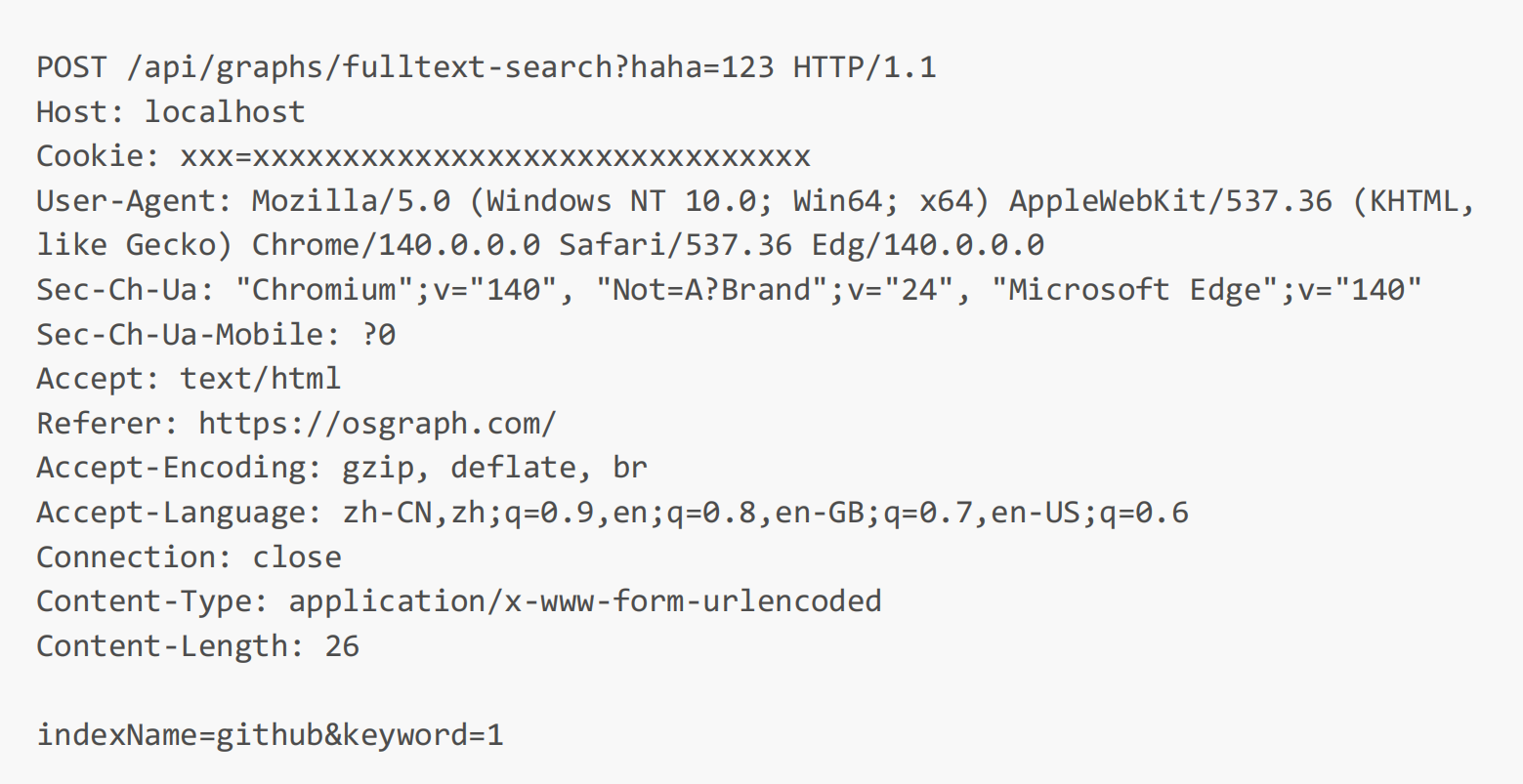

1、25时晓山瑞希生日会

- 打开后去搜索“晓山瑞希生日会”,可以得到一个时间

那就伪造一个时间

Date: Tue, 27 Aug 2024 8:00:00 GMT

注意日期的格式应该是要RFC 822格式 - 靶机打开后,抓包,修改时间和客户端

User-Agent: Project Sekai发现要从本地来,那就伪造从本机访问

X-Forwarded-For: 127.0.0.1 - 然后就可以得到flag

2、ezserialize

- 题目中提示,是一个反序列化,观察发现需要构造一个user对象,让isAdmin为真。

- 首先,构造user对象,构造php代码,可以得到序列化字符串

- 然后,将字符串作为data参数发送get请求,即可得到flag

3、

All articles on this blog are licensed under CC BY-NC-SA 4.0 unless otherwise stated.